Bez šance zachránit to, co je virus směny a jak se s ním vypořádat

- 1948

- 210

- Kilián Pech

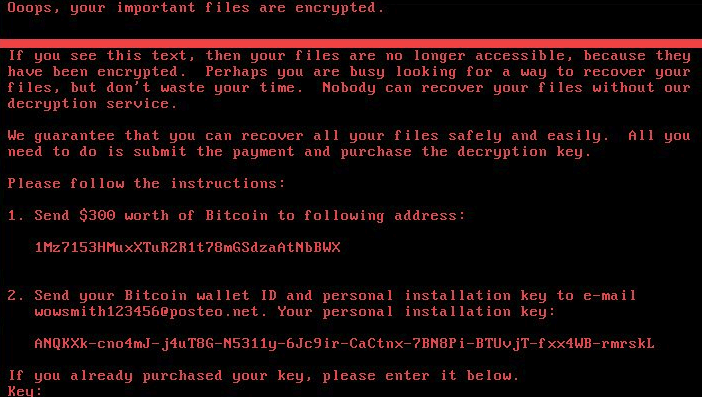

„Promiňte, ale ... vaše soubory jsou šifrovány. Chcete -li získat klíč k dešifrování, naléhavě přeneste pěchotu množství peněz na peněženku ... Jinak budou vaše data neodvolatelně zničena. Máte 3 hodiny, čas odešel “. A není to vtip. Schifer virus - hrozba více než skutečná.

Dnes si promluvíme o tom, že škodlivé programy obřadu, které se v posledních letech rozšířily, jsou, co dělat v případě infekce, jak vyléčit počítač a je to vůbec možné a také jak se před nimi chránit.

Obsah

- Všechno šifrujeme!

- Způsoby distribuce řadicích virů

- Jak se šifrátor chová na infikovaném počítači

- Jak vyléčit počítač ze šifrování

- Správný postup pro začátek šifrování

- Co dělat, pokud jsou soubory již šifrovány

- Pokud soubory nezakládají

- Jak chránit před škodlivým škodlivým

Všechno šifrujeme!

Virus Schifer (Encoder, Cryptor) je zvláštní rozmanitost nositelů incidentních malware, jejichž činnost je šifrování uživatelských souborů a následné požadavky na uplatnění dekódovacího nástroje. Částky výkupného začínají někde od 200 $ a dosahují desítek a stovky tisíc zelených kusů papíru.

Před několika lety byly útoky této třídy podrobeny pouze počítačů založené na Windows. Dnes se jejich sortiment rozšířil na zdánlivě dobře zasazený Linux, Mac a Android. Kromě toho druhová rozmanitost kodérů neustále roste - nové produkty se objevují jeden po druhém, které mají něco, co překvapí svět. Hlasitá pandemie WannaCry tedy vznikla díky „přechodu“ klasického trojského sippera a síťového červa (škodlivý program, který je distribuován prostřednictvím sítí bez aktivní účasti uživatelů).

Po Wannacry se objevil neméně sofistikovaný Petya a špatný králík. A protože „šifrovací podnikání“ přináší majitelům dobrý příjem, můžete si být jisti, že nejsou poslední.

Stále více šifrování, zejména těch, kteří viděli světlo za posledních 3-5 let, používají přetrvávající kryptografické algoritmy, které nemohou hackovat ani vymáhání klíčů ani jiných stávajících prostředků. Jediným způsobem, jak obnovit data, je použít původní klíč, který útočníci nabízejí koupit. Dokonce ani převod požadované částky však nezaručuje přijetí klíče. Zločinci se nespěchají, aby odhalili svá tajemství a ztratili potenciální zisk. A jaký má smysl plnit své sliby, pokud již mají peníze?

Způsoby distribuce řadicích virů

Hlavní cestou poruchy soukromých uživatelů a organizací je e -mail, přesněji, soubory a odkazy připojené k dopisům.

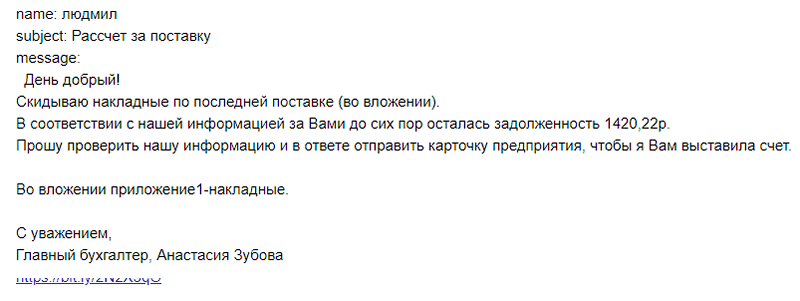

Příklad takového dopisu určeného pro „firemní klienty“:

Klikněte na odkaz nebo spusťte soubor trojského poměru vyzve k obsahu dopisu. Útočníci často používají následující příběhy:

- „Naléhavě splácet dluh z půjčky“.

- „Prohlášení o nároku bylo podáno u soudu“.

- „Zaplaťte pokutu/příspěvek/daň“.

- „Demokulární platba veřejných služeb“.

- „Ach, to jsi ty na fotografii?"

- „Lena požádala, aby vám to naléhavě sdělila“ a t. D.

Souhlasím, pouze informovaný uživatel bude na takový dopis reagovat. Většina, bez váhání, otevře investici a spustí škodlivý program svými vlastními rukama. Mimochodem, navzdory výkřikům antiviru.

Aktivně se také používá pro šíření šifrování:

- Sociální sítě (zpravodaj z účtů známých a cizinců).

- Škodlivé a infikované webové prostředky.

- Reklama na banneru.

- Odesílání přes posly z hackerských účtů.

- Detektory a distributoři webů a distributorů Keigenes a trhlin.

- Weby pro dospělé.

- Dodatek a obsahové obchody.

Vodiče virů shifratorů jsou často další škodlivé programy, zejména demonstranty reklamy a trojské bacdory. Posledně jmenované, využívající zranitelnosti v systému a softwaru, pomáhají zločinci získat vzdálený přístup k infikovanému zařízení. Spuštění kódu v takových případech se ne vždy shoduje s potenciálně nebezpečnými akcími uživatele. Zatímco Backdor zůstává v systému, útočník může zařízení proniknout kdykoli a začít šifrování.

Pro infikování počítačů organizací (konec konců mohou stisknout více než uživatelé domácích) vyvíjeny zvláště rafinovanými metodami. Například Petya Trojan pronikl zařízením prostřednictvím modulu aktualizace daňového účtu Medoc.

Krypty s funkcemi síťových červů, jak již bylo zmíněno, jsou distribuovány prostřednictvím sítí, včetně internetu, prostřednictvím zranitelnosti protokolů. A můžete se s nimi nakazovat, aniž byste něco udělali. Nejnebezpečnější uživatelé OS Reare -Expent Windows jsou nejnebezpečnější, protože aktualizace jsou uzavřeny dobře známými mezerami.

Někteří zlí, jako je Wannacry, využívají zranitelnosti 0-denní (Zero Day), to znamená, že vývojáři systémů ještě nevědí. Bohužel, je nemožné tímto způsobem plně odolat infekci, ale pravděpodobnost, že jste vy, kdo jste mezi oběťmi, ani nedosáhne 1%. Proč? Ano, protože škodlivý software nemůže najednou infikovat všechny zranitelné stroje. A zatímco to nastiňuje nové oběti, vývojářům systémů dokáže uvolnit úspornou aktualizaci.

Jak se šifrátor chová na infikovaném počítači

Proces šifrování zpravidla začíná bez povšimnutí a když se jeho znaky stanou zřejmé, aby se data ušetřila pozdě: do té doby se škodnutí šifrovala vše, čeho dosáhl. Někdy si může uživatel všimnout, jak se rozšíření změnilo v některých souborech otevřených složek.

Způsobilý vzhled souborů nového a někdy druhého prodloužení, po kterém přestanou otevírat, absolutně naznačuje důsledky útoku šifrování. Mimochodem, pro expanzi, kterou dostávají poškozené objekty, je obvykle možné identifikovat zlo.

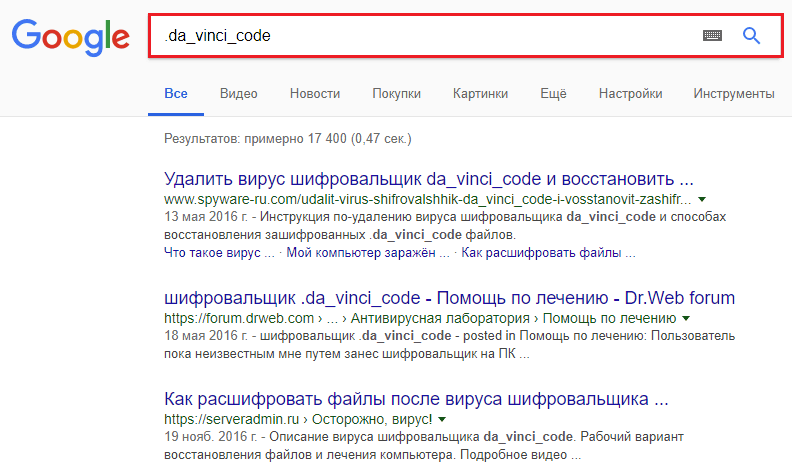

Příklad toho, co může být rozšíření šifrovaných souborů:. Xtbl, .Kraken, .Cesar, .DA_VINCI_CODE, .Codercsu@gmail_com, .Crypted000007, .NO_MORE_RANSOM, .Dekodér Globeimposter v2, .Ukrain, .rn a t. D.

Existuje mnoho možností a nové se objeví zítra, takže nemá mnoho smysl pro seznam všeho. K určení typu infekce stačí nakrmit několik rozšíření do vyhledávacího systému.

Další příznaky, které nepřímo naznačují začátek šifrování:

- Vzhled na obrazovce na zlomek vteřiny oken příkazového řádku. Nejčastěji se jedná o normální jev při instalaci aktualizací systému a programů, ale je lepší jej nenechat bez pozornosti.

- Žádosti UAC o spuštění programu, který jste se neotevřeli.

- Náhlé restartování počítače s následným napodobením systému systému kontroly disku (jsou možné další variace). Během „ověření“ existuje proces šifrování.

Po úspěšném konci škodlivé operace se na obrazovce objeví zpráva, která vyžaduje nákup a různé hrozby.

Výdaje šifrujte významnou část uživatelských souborů: fotografie, hudba, video, textové dokumenty, archivy, pošta, databáze, rozšíření souborů atd. D. Zároveň se však nedotýkají objektů operačního systému, protože útočníci nemusí zabránit infikovanému počítači, aby fungoval. Některé viry nahrazují záznamy o discích a částech.

Po šifrování ze systému jsou zpravidla odstraněny všechny stínové kopie a body obnovy.

Jak vyléčit počítač ze šifrování

Odstranit škodlivý program z infikovaného systému je jednoduché - téměř všechny antiviry se s většinou z nich snadno zvládnou. Ale! Je naivní věřit, že zbavení se viníka povede k řešení problému: smazat virus nebo ne, ale soubory zůstanou stále šifrovány. V některých případech to navíc komplikuje jejich následné dekódování, pokud je to možné.

Správný postup pro začátek šifrování

- Jakmile jste si všimli známky šifrování, Okamžitě vypněte napájení počítače stisknutím a podržením tlačítka Napájení po dobu 3-4 sekund. To ušetří alespoň část souborů.

- Vytvořte spouštěcí disk nebo flash disk s antivirovým programem na jiném počítači. Například, Kaspersky Rescue Disk 18, Drweb žil, ESET NOD32 LiVECD a t. D.

- Stáhněte si infikované auto z tohoto disku a naskenujte systém. Odstraňte nalezené viry zachováním (v případě, že jsou potřebné pro dekódování). Teprve poté Počítač si můžete stáhnout z pevného disku.

- Pokuste se obnovit šifrované soubory ze stínových kopií pomocí systémových prostředků nebo použití aplikací třetích stran k obnovení dat.

Co dělat, pokud jsou soubory již šifrovány

- Neztrácej naději. Zdarma zobrazení nástrojů pro různé typy malwaru jsou zveřejňovány na webech vývojářů antivirových produktů. Zejména zde jsou shromažďovány veřejné služby Avast A Kaspersky Laboratories.

- Po určení typu kodéru stáhněte správnou obslužnu, Nezapomeňte to udělat kopie poškozené soubory a zkuste je dešifrovat. Pokud je úspěšný, dešifrujte zbytek.

Pokud soubory nezakládají

Pokud nepomohl žádné nástroje, je pravděpodobné, že jste trpěli virem, který ještě neexistuje.

Co lze v tomto případě udělat:

- Pokud používáte placený antivirový produkt, obraťte se na podpůrnou službu. Pošlete do laboratoře několik kopií poškozených souborů a počkejte na odpověď. Pokud existuje technická příležitost, pomohou vám.

Mimochodem, Dr.Web - jedna z mála laboratoří, která pomáhá nejen svým uživatelům, ale všem obětem. Na této stránce můžete odeslat požadavek na dekódování souboru.

- Pokud se ukázalo, že soubory jsou beznadějně rozmazlené, ale mají pro vás velkou hodnotu, zůstávají naději a čekají na spořicí produkt, který bude nalezen jednou. To nejlepší, co můžete udělat, je nechat systém a soubory ve stavu tak, jak to je, to znamená, zcela odpojit a nepoužívat pevný disk. Vymazání souborů poruchy, přeinstalování operačního systému a dokonce i jeho aktualizace vás může připravit A tato šance, Protože při generování šifrovacích a odloučených klíčů se často používají jedinečné identifikátory systému a kopie viru.

Platit výkupné není možnost, protože pravděpodobnost, že získáte klíč, je snaha o nulu. Ano, a není třeba financovat trestné činnosti.

Jak chránit před škodlivým škodlivým

Nechtěl bych opakovat radu, že každý z čtenářů slyšel stokrát. Ano, vytvořte dobrý antivirus, ne stisknout podezřelé odkazy a Blablablu - to je důležité. Jak však ukázal život, magický tablet, který vám poskytne 100% záruku zabezpečení, dnes neexistuje.

Jediná účinná metoda ochrany před vydíráním tohoto druhu - Zálohování pro jiné fyzické média, včetně cloudových služeb. Zálohování, záloha, záloha ..

- « Jak nakonfigurovat e -Mail na telefonu pro Android a iOS

- Okna od nuly Jak obnovit nastavení továrního systému na notebooku »