DDOS útoky proti vám, co je, co je nebezpečné, jak bojovat

- 3598

- 1110

- MUDr. Atila Brázdil

„Hackeři jsou vážní lidé a loví velkým způsobem a„ malá ryba “, jako je místo o chovu křečků nebo skromného internetového obchodu čínského Shmota, je nezajímavé. Útoky DDOS? Ne, neslyšeli. Ano, a co se musí bát, protože můj web je velmi maaaaleniki, “někteří majitelé malých internetových projektů tvrdí něco takového.

No, spát, obyvatelé Bagdádu. Všechno je klidné, pokud neberete v úvahu, že jakýkoli síťový zdroj je pod hrozbou hackerského útoku - nejen web nebo webovou aplikaci, ale také ... běžný domácí počítač, smartphone, televize s přístupem k internetu, atd. D. Co tedy útočí na DDOS a jak vám může poškodit osobně.

Obsah

- Podle konceptů

- Kdo, koho a proč

- Typy a trvání útoků DDOS

- Jak zjistit, že váš server nebo web byl napaden

- Jak zabránit a zastavit útok, pokud již začal

Podle konceptů

Pojem DDOS nebo DIStributed DEnial ÓF SERVICE znamená „distribuované odmítnutí udržovat“ - útočný útok na síťový zdroj, aby byl do stavu, když nemůže zpracovat příchozí požadavky. A ne něj.

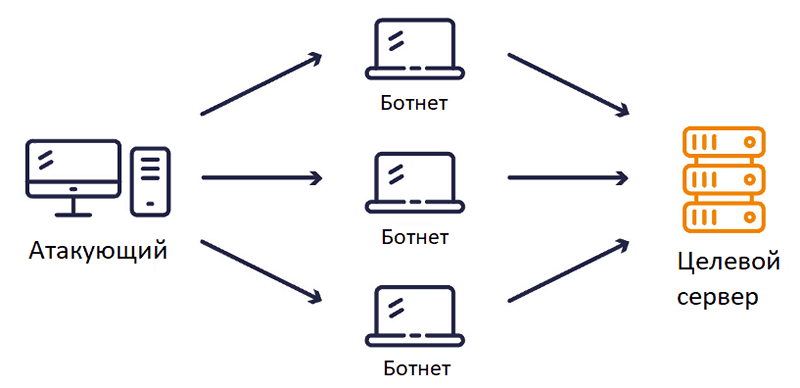

Samozřejmě, aby se vyhodil jakýkoli server, požadavky z jednoho počítače zjevně nestačí. Hackeři proto používají zombie sítě (botnety) sestávající ze síťových zařízení (PC, smartphony, tablety, inteligentní televize, inteligentní domácí spotřebiče), infikovaným programem Trojan, který poskytuje útočníkovi funkce dálkového ovládání.

Trojan nemusí rozdávat svou přítomnost v infikovaném autě, dokud nedostane tým od hackera. A pak DDOS-Atak začíná-zařízením se současně obracejí na server oběti, a tak je deaktivují.

Distribuované odmítnutí údržby (DDOS ATAK) se provádí prostřednictvím počítačových zařízení, jejichž umístění přesahuje limity jedné místní sítě. Liší se od útoků DOS (odmítnutí služby), kde se účastní pouze jeden počítač nebo jedna místní síť.

Velké zombie mají miliony infikovaných zařízení. Majitelé posledně jmenovaného často nemají podezření, že jejich technika žije tajný život a někomu poškozuje. A dokonce i když se dozvěděl, někdo o tom přemýšlí takto: „Jakmile mě to neobtěžuje, nechte to kluci použít“. To je však velmi nebezpečná nedbalost, protože DDOS-Trojan často také mají jiné „užitečné“ (samozřejmě ne pro vás) funkce: vzdálený přístup k systému infikovaného zařízení, sběr důvěrných dat (přihlášení, hesla, bankovní problémy) , Spam Newsletter z majitele elektronických krabic, těžební kryptoměny a t. D.

Ale i když máte „čistý“ trojský, schopný pouze útoky, bude mu také hodně škody. Koneckonců, používá hardwarové prostředky vašeho vybavení a ucpává síťový kanál, který několikrát snižuje výkon a rychlost připojení k internetu.

Kdo, koho a proč

DDOS -atak je dopad zaměřený na konkrétní síťový zdroj, který sleduje poměrně určité cíle - paralyzujte práci, způsobují materiální újmu, diskreditujte majitele v očích zákazníků a partnerů. Takové útoky jsou často součástí komplexního řetězce počítačové kriminality, jehož konečným cílem je hacking serveru s dalším krádeží nebo zničení dat.

Silné a dlouhé - vysokoúrovňové útoky DDOS - potěšení není levné. Vyskytují se zřídka, ale s hlukem a osvětlením v tisku a jsou prováděny dobře vybavenými kybernetickými zločinci a profesemi a hackerskými komunitami. Cíle takových útoků jsou obvykle velké bohaté společnosti a iniciátoři jsou buď konkurenty a nepřátelé, nebo samotní útočníci kvůli excentricizaci za zastavení vlivu. Tento nástroj se často používá jako nástroj politických akcí, například k přitahování pozornosti nebo tlaku na vlivné osoby.

Útoky DDOS středního a nízkého výkonu jsou mnohem běžnějším jevem. Jakýkoli zdroj dostupný z internetu - web, firemní server a dokonce i něčí osobní počítač se může stát jejich obětí. Konkurenti a vydírání se také stávají zákazníky a umělci takových akcií, ale mohou existovat jednoduše zvědaví experimentátoři z znuděných školáků.

Problémy z výňatků „matek hackerů“ však nejsou méně než z profesionálů: pokud se jim podaří dosáhnout cíle, oběť nevyhnutelně způsobí ztráty a utrácí energii za odstranění důsledků. Nejnebezpečnější věcí však je, že jejich pokročilejší „kolegové“ mohou využít práce nedoplatků a pokusit se například proniknout do útoku.

„Subtitat“ malý web nebo server středně velkého podniku stojí za docela cenově dostupné peníze. Útočník ani nemusí mít svůj vlastní botnet - služby při provádění útoků DDOS jsou dnes nabízeny téměř legálně. A ne někde v darknet, ale na webu Open World předplatným. Zvláště zvídavé mysli si mohou program jednoduše stáhnout s pokyny a dělat vše, co by mělo “pomocí vlastních rukou. K jejich radosti lze software pro DDO také nalézt ve veřejné doméně.

Profesionální útoky na velké množství jsou prováděny z velitelských center umístěných v různých zemích světa. Střediska nejsou často v žádném případě spojena s geografií zombie sítí, které jsou ovládány, ani s pobytem samotných kybernetických zločinů. A to vytváří určité potíže s neutralizací takových činností.

Naopak, odpovědnost za „amatérské“ útoky častěji spočívá na těch, kteří měli nebo dříve měli přímý vztah k oběti. Zpravidla nemají zdroje, které jim mohou poskytnout správnou úroveň ochrany, a snadno se s nimi setkat. Pokud se tedy vaše firma snaží ublížit DDOS, nezapomeňte kontaktovat agentury pro vymáhání práva.

Typy a trvání útoků DDOS

Existuje poměrně málo způsobů provádění DDO, takže většinu útoků nelze připsat jedné konkrétní možnosti. Obvykle mají složitý kombinovaný charakter. Ale častěji jsou nalezeny následující typy útoků:

- Objemový (objemný) - související s přetečením a vyčerpáním propustnosti sítě.

- Úroveň aplikace - související s vyčerpáním zdrojů serveru nebo konkrétní serverové aplikaci, která je vytvořena intenzivním výpočetním zátěží nebo neúplnými požadavky.

- Úrovně protokolu - Spojené s fungováním zranitelnosti síťových protokolů a zaměřených na vyčerpání výpočetních schopností síťových a středních uzlů (firewally).

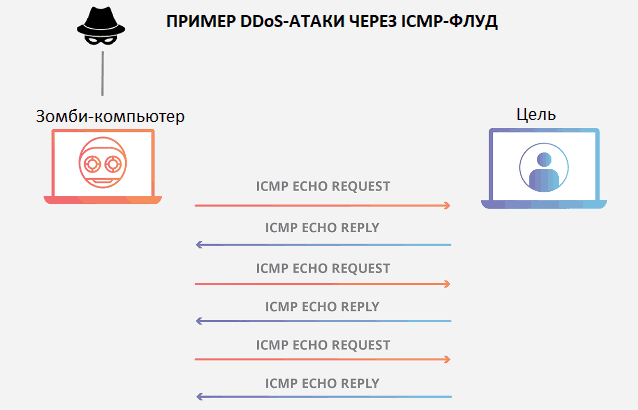

Výtěžek z objemového typu se provádí odesláním obrovského počtu balíčků UDP nebo ICMP (UDP a ICMP-Flood) do náhodných portů serveru. Po obdržení jednoho nebo druhého se útočný systém vrátí odpovědi na odesílatele, což pouze zvyšuje ucpání síťového kanálu.

Útoky na úrovni dodatek (nejběžnější) jsou zasílány do serverových programů nadměrného počtu balíčků HTTP/ HTTPS/ SNMP, které musí být zpracovány, nebo neúplné požadavky HTTP (HTTP Flood), takže server stojí v očekávání jejich chybějící části.

Útoky úrovně protokolu jsou prováděny „bombardováním“ serverových viktimů neúplným požadavkem Syn (Syn-Flood) o vytvoření velkého počtu napůl otevřených (nepotvrzených) připojení TCP, a tím blokují možnost zpracování legitimního legitimního spojení. Další rozmanitost útoků tohoto typu je odeslání fragmentovaných nebo nadměrných velkých balíčků ICMP, aby se odebraly zdroje serveru, aby je přivedly do standardního formuláře.

V didosu Ataki se také používají i jiné typy povodňových povodňových, například MAC Flood, která je navržena tak, aby deaktivovala síťové přepínače, povodně DNS používané k neutralizaci serverů DNS atd.D.

Ať už je metoda útoku jakákoli, jeden je vždy založen na jedné věci - vyčerpání zdrojů napadeného uzlu je.

Doba dopadu na oběť je omezena pouze schopnostmi a touhou útočníka. Více než polovina útoků DDOS trvá méně než den. Asi třetina - méně než hodinu. Zbývající trvá od dvou dnů do několika týdnů a nejmenší část je více než jeden měsíc.

Jak zjistit, že váš server nebo web byl napaden

Od začátku dopadu do okamžiku, kdy napadený zdroj přestane reagovat na žádosti, nejčastěji (ale ne vždy) prochází několik hodin. Pokud máte čas na ochranná opatření, lze se vyhnout vážným důsledkům. Ale proto musíte vědět, jaké implicitní známky útoku jsou.

To, co se didos Atak projevuje:

- Příchozí a někdy odchozí síťový provoz útočného uzlu se výrazně zvyšuje a má tendenci dalšího růstu. Objem provozu na určité přístavy výrazně roste.

- Rostoucí zatížení procesoru a RAM se zvyšuje.

- Při provozu serverových aplikací dochází k různým chybám - od „odjezdu“ jednotlivých funkcí po úplnou nemožnost zahájení.

- Většina zákazníků se zabývá stejnými funkcemi aplikace nebo webu, například otevře konkrétní stránku.

- Stránky jsou pomalu načteny na útočném místě, jednotlivé funkce se neprovádějí, vznikají chyby. Někdy, se známkami útoku, web blokuje poskytovatele hostingu, aby chránil před vystavením nevinným sousedům.

- V protokolech útočného serveru a síťových zařízení vyžaduje velký počet zákazníků geograficky odstraněno z sebe (zombie sítě infikovaných počítačů).

- Klienti, kteří nemají tyto znaky, jsou na webu masivně adresováni, že tradičně má publikum, sjednoceno podle jazyka nebo umístění (městský portál). Například z jiných měst a zemí.

Tyto příznaky se kromě posledních dvou nacházejí nejen při útocích hackerů, ale také s dalšími problémy síťových zdrojů. Jediným znamením je důvod k posílení pozornosti. Ale pokud existují dvě nebo více, je čas přijmout ochranná opatření.

Jak zabránit a zastavit útok, pokud již začal

Mnoho majitelů stránek je přesvědčeno, že jediný útok, pokud je již používán, je snazší a levnější čekat, protože nejčastěji jsou krátkodobé. Obvykle je to tak, ale pokud se mu podařilo spadat pod vliv vysoké úrovně, která trvá několik dní, boj není snadný a nákladný:

- Pokud je web zveřejněn na virtuálním serveru, přeneste jej do přiděleného. Možná útok na vás není zaměřen, ale na jednom ze sousedních míst.

- Spojte služby v arzenálu, jehož existují speciální komplexy ochrany hardwaru před DDoS, protože pouze softwarové metody v takových případech jsou neúčinné.

Střední a nízkoenergetické efekty (Povodeň) lze vyzkoušet samy o sobě sledováním a blokováním zdrojů požadavků. To však nebude trvat mnohem méně času než útok.

Je mnohem správnější věnovat malou pozornost nastavení síťových zdrojů před napadením.

Zde je přibližný seznam toho, co by se mělo nejprve udělat:

- Nainstalujte na ochranu stránek před roboty, kde je to možné.

- Analyzujte protokoly, určete nespolehlivé adresy a domény a blokujte přístup k vašemu zdroji navždy.

- Zakazujte ICMP požadavky na zpracování. Pokud je zákaz nemožný - limit.

- Před vstupem do serveru použijte filtry a analyzátory síťového provozu.

- Odmítněte používat potenciálně zranitelný software na serveru a co je stanoveno, podpora v aktuálním stavu. Spojte prostředky monitorování stavu systému a programů.

- Nainstalujte kvóty pro použití hardwarových zdrojů.

- Zvyšte propustnost sítě a zvýrazněte samostatný kanál pro administrativní přístup.

- Zvyšte limit o maximální počet sloučenin HTTP.

- Snižte maximum simultánní poloviny -otevřené spojení TCP s jedním klientem a čas pro jejich udržení.

- Izolace služeb určených pro správu z vnějšího přístupu.

- Použijte hotová řešení pro ochranu DDOS, která mají váš poskytovatel hostingu a komerční společnosti třetích stran.

A pokud je to možné, distribuovat nejdůležitější webové prostředky podle různých serverů, které se vzájemně vztahují. Takže v případě útoku na něj zůstává ostatní k dispozici.

Možná vám tato opatření neposkytnou stoprocentní ochranu před hrozbami, ale určitě sníží jejich pravděpodobnost desetkrát.

Hodně štěstí a bezpečnost!